| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

Tags

- 시스템 해킹

- 사이버보안

- node.js

- kotest

- nodejs

- 포너블

- 프로그래머스

- 웹해킹

- 회고

- pwnable.xyz

- 스프링 배치

- spring Batch

- Batch

- 백준

- 파이썬

- cloud run

- Python

- docker

- 리버싱

- sequelize

- 네트워크

- gcp ci/cd

- hackctf

- gcp cloud build

- gcp

- 보안

- webhacking.kr

- programmers

- 웹보안

- Baekjoon

Archives

uju's Tech

Jmp table-write up 본문

<본 포스팅은 공부목적으로 작성되었습니다. 혹시 틀린 부분이 있거나 문제가 되는 부분이 있다면 답글 달아주세요!>

ida로 main함수를 띄워보았다.

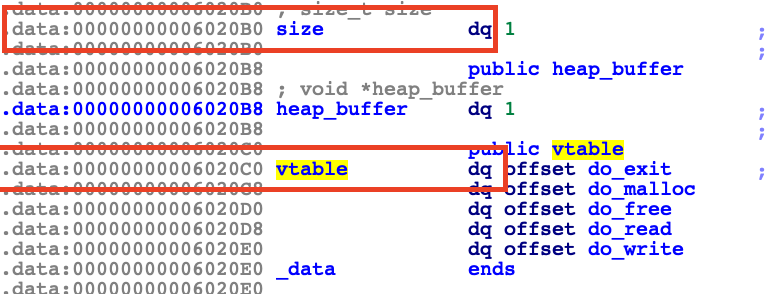

vtable의 주소에서 v3만큼 더해준 주소를 호출한다는 것인데 flag를 보여주는 함수를 가져와주면 될 것 같다.

메뉴에서 1.malloc을 들어가면 size를 입력받는데 이 size에 flag를 보여주는 함수 주소를 입력해주자.

그리고 vtable에서 -2를 하게되면 size를 가리키게 된다는 점을 ida를 통해서 확인했다.

(0x6020c0-0x6020b0=16/8=2byte)

flag를 보여주는 함수를 찾아보자.

flag가 있는 함수의 주소는 0x400a31이다.

0x400a31을 10진수로 나타내면 4196913이다.

size에 4196913을 입력해주고 메뉴2번인 free로 들어가서 size를 가리키게 만들어주자.

그럼 문제를 풀어보자!

끝!

'Security > pwnable.xyz' 카테고리의 다른 글

| Misalignment-write up (0) | 2020.06.13 |

|---|---|

| Two target-write up (0) | 2020.06.13 |

| Add-write up (0) | 2020.06.13 |

| Note-write up (0) | 2020.06.13 |

| Sub-write up (0) | 2020.06.13 |

Comments